IP KVM डिवाइस में गंभीर सुरक्षा खामियां मिलीं, 4 निर्माताओं पर खतरा

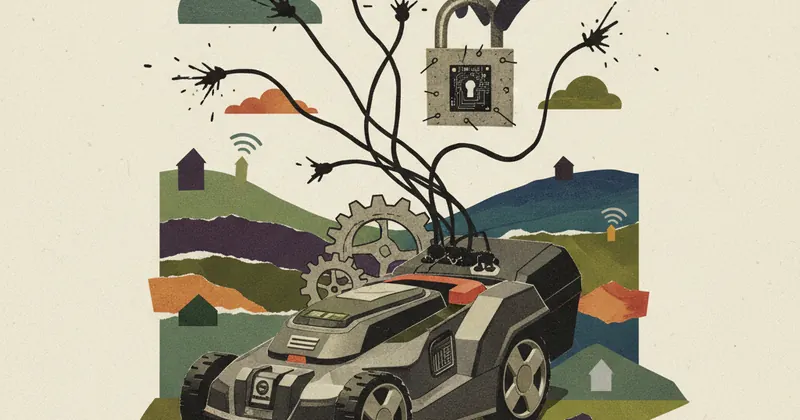

रिसर्चर्स ने IP KVM स्विचेस में कई गंभीर सुरक्षा कमजोरियां (Vulnerabilities) खोजी हैं, जिनका उपयोग रिमोट एक्सेस और सर्वर मैनेजमेंट के लिए होता है। इन खामियों से हैकर्स को संवेदनशील नेटवर्क तक अनधिकृत पहुँच मिल सकती है।

IP KVM डिवाइस में मिलीं सुरक्षा खामियां

शॉर्टकट में पूरी खबर

कही अनकही बातें

ये IP KVM डिवाइस अक्सर डेटा सेंटर्स और महत्वपूर्ण इंफ्रास्ट्रक्चर में उपयोग होते हैं, इसलिए इन कमजोरियों का समाधान तुरंत आवश्यक है।

समाचार विस्तार में पूरी खबर

Intro: भारत के टेक्नोलॉजी इंफ्रास्ट्रक्चर में रिमोट मैनेजमेंट के लिए उपयोग होने वाले IP KVM स्विचेस में गंभीर सुरक्षा खामियों (Security Flaws) का पता चला है। ये डिवाइस अक्सर डेटा सेंटर्स, सर्वर रूम्स और महत्वपूर्ण नेटवर्क्स में इस्तेमाल होते हैं, जहाँ इन्हें मैनेज करने के लिए रिमोट एक्सेस की आवश्यकता होती है। हाल ही में, रिसर्चर्स ने चार प्रमुख निर्माताओं के प्रोडक्ट्स में ऐसी कमजोरियां खोजी हैं, जो हैकर्स को सिस्टम तक अनधिकृत पहुँच (Unauthorized Access) प्रदान कर सकती हैं। यह खबर IT प्रोफेशनल्स और सिस्टम एडमिनिस्ट्रेटर्स के लिए एक बड़ा खतरा है, क्योंकि इसका सीधा असर डेटा सुरक्षा पर पड़ सकता है।

मुख्य जानकारी (Key Details)

रिसर्चर्स ने कई IP KVM डिवाइस मॉडल्स में कई CVEs (Common Vulnerabilities and Exposures) की पहचान की है। इन डिवाइसों का उपयोग भौतिक रूप से सर्वर के पास जाए बिना, उन्हें दूर से एक्सेस करने और मैनेज करने के लिए किया जाता है। प्रमुख समस्या यह है कि इन डिवाइसों का वेब इंटरफेस और फर्मवेयर ठीक से सुरक्षित नहीं है। उदाहरण के लिए, कुछ कमजोरियां ऑथेंटिकेशन बाईपास (Authentication Bypass) की अनुमति देती हैं, जिससे एक सामान्य यूज़र भी एडमिनिस्ट्रेटर एक्सेस प्राप्त कर सकता है। अन्य कमजोरियां रिमोट कोड एक्जीक्यूशन (RCE) को संभव बनाती हैं। यदि कोई हमलावर इन कमजोरियों का सफलतापूर्वक फायदा उठाता है, तो वह न केवल डिवाइस को नियंत्रित कर सकता है, बल्कि उससे जुड़े नेटवर्क में भी प्रवेश कर सकता है और संवेदनशील डेटा को चुरा सकता है (Data Exfiltration)।

तकनीकी विवरण (Technical Insight)

इन खामियों में सबसे बड़ी चिंता इनपुट वैलिडेशन (Input Validation) की कमी और पुराने या असुरक्षित थर्ड-पार्टी लाइब्रेरीज का उपयोग है। कई IP KVM फर्मवेयर में कमांड इंजेक्शन (Command Injection) की कमजोरियां मिली हैं, जहाँ हमलावर दुर्भावनापूर्ण कमांड्स को डिवाइस के ऑपरेटिंग सिस्टम पर एक्जीक्यूट कर सकते हैं। इसके अलावा, कुछ डिवाइसों में कमजोर एन्क्रिप्शन प्रोटोकॉल (Encryption Protocols) का उपयोग किया गया है, जिससे सेशन हाईजैकिंग (Session Hijacking) संभव हो जाती है। ये कमजोरियां डिवाइस के फर्मवेयर अपडेट न होने की वजह से भी बढ़ जाती हैं, क्योंकि निर्माता अक्सर ऐसे मुद्दों को पैच (Patch) जारी नहीं करते हैं।

भारत और यूजर्स पर असर (Impact on India)

भारत में, जहाँ क्लाउड कंप्यूटिंग और डेटा सेंटर्स तेज़ी से बढ़ रहे हैं, वहाँ IP KVM डिवाइसेस का उपयोग भी व्यापक है। इन कमजोरियों का फायदा उठाकर भारतीय कंपनियों के महत्वपूर्ण डेटा सेंटर्स पर हमला किया जा सकता है। जिन संगठनों ने समय पर फर्मवेयर अपडेट नहीं किया है, वे विशेष रूप से खतरे में हैं। IT टीम्स को सलाह दी जाती है कि वे तुरंत अपने सभी IP KVM डिवाइसेस की इन्वेंट्री चेक करें और निर्माताओं द्वारा जारी किए गए सुरक्षा पैच को लागू करें। यदि पैच उपलब्ध नहीं है, तो इन डिवाइसों को इंटरनेट से डिस्कनेक्ट करना या केवल प्रतिबंधित (Restricted) नेटवर्क सेगमेंट में रखना ही सबसे सुरक्षित तरीका है।

🔄 क्या बदला है?

पहले क्या था और अब क्या अपडेट हुआ — तुलना एक नज़र में।

समझिए पूरा मामला

IP KVM डिवाइस ऐसे हार्डवेयर होते हैं जो यूज़र्स को इंटरनेट प्रोटोकॉल (IP) नेटवर्क पर दूर से कंप्यूटर और सर्वर को कंट्रोल करने की सुविधा देते हैं।

ये कमजोरियां बहुत खतरनाक हैं क्योंकि इनसे हैकर्स को डिवाइस पर पूरा कंट्रोल मिल सकता है, जिससे डेटा चोरी या सिस्टम को नुकसान पहुंचाया जा सकता है।

नहीं, यह शोध विशेष रूप से चार निर्माताओं के विशिष्ट मॉडलों पर केंद्रित है, लेकिन अन्य डिवाइसों में भी इसी तरह की समस्याएं हो सकती हैं।

यूज़र्स को तुरंत अपने डिवाइस के फर्मवेयर (Firmware) को अपडेट करना चाहिए और डिवाइस को बाहरी नेटवर्क से सुरक्षित रखना चाहिए।