खतरनाक मैलवेयर ने ओपन-सोर्स कोड को किया दूषित

एक अत्यंत खतरनाक मैलवेयर (Malware) की पहचान हुई है जो ओपन-सोर्स सॉफ्टवेयर (Open-Source Software) को निशाना बना रहा है और मशीनें डिलीट कर रहा है। यह मैलवेयर खुद फैलने की क्षमता रखता है और ईरान स्थित मशीनों पर विशेष रूप से हमला कर रहा है।

ओपन-सोर्स कोड में मैलवेयर का खतरा

शॉर्टकट में पूरी खबर

कही अनकही बातें

यह मैलवेयर सॉफ्टवेयर सप्लाई चेन पर एक गंभीर हमला है, जो डेवलपर्स को सीधे निशाना बना रहा है।

समाचार विस्तार में पूरी खबर

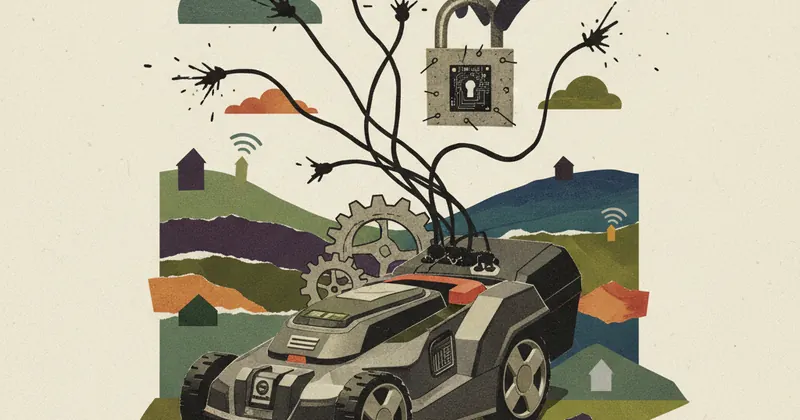

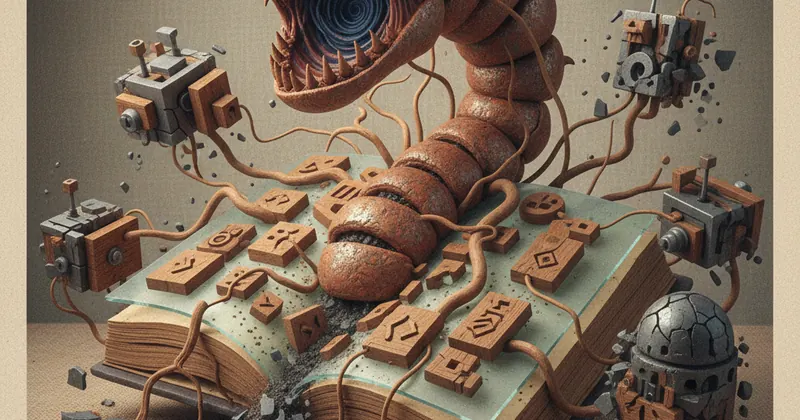

Intro: हाल ही में साइबर सुरक्षा विशेषज्ञों ने एक अत्यंत चिंताजनक मैलवेयर (Malware) का पता लगाया है जिसने ओपन-सोर्स सॉफ्टवेयर (Open-Source Software) इकोसिस्टम को खतरे में डाल दिया है। यह मैलवेयर अपनी अनूठी क्षमता के कारण खतरनाक है: यह खुद-ब-खुद प्रचारित (self-propagating) हो सकता है, जिससे यह सॉफ्टवेयर सप्लाई चेन (Software Supply Chain) में तेजी से फैलकर गंभीर नुकसान पहुंचाता है। इस हमले का मुख्य निशाना ईरान स्थित मशीनें बताई जा रही हैं, लेकिन इसकी प्रकृति वैश्विक सुरक्षा के लिए एक बड़ा खतरा प्रस्तुत करती है, क्योंकि ओपन-सोर्स कंपोनेंट्स का उपयोग दुनिया भर के डेवलपर्स करते हैं।

मुख्य जानकारी (Key Details)

इस मैलवेयर की पहचान तब हुई जब कई संगठनों ने अपनी मशीनों पर अप्रत्याशित डेटा हानि (data loss) और सिस्टम क्रैश (system crashes) की सूचना दी। जांच से पता चला कि यह दुर्भावनापूर्ण कोड (malicious code) ओपन-सोर्स लाइब्रेरीज में इंजेक्ट किया गया था। एक बार सिस्टम में प्रवेश करने के बाद, यह मैलवेयर नेटवर्क के भीतर अन्य कमजोर मशीनों की तलाश करता है और उन्हें संक्रमित करता है। सबसे चिंताजनक बात यह है कि यह केवल डेटा चुराता नहीं है, बल्कि सीधे तौर पर लक्षित मशीनों के डेटा को स्थायी रूप से मिटाने (wipe) की क्षमता रखता है, जिससे रिकवरी लगभग असंभव हो जाती है। सुरक्षा शोधकर्ताओं का मानना है कि यह एक लक्षित हमला (targeted attack) था, जिसका उद्देश्य विशेष रूप से ईरान के तकनीकी बुनियादी ढांचे को बाधित करना था।

तकनीकी विवरण (Technical Insight)

तकनीकी रूप से, यह मैलवेयर एक प्रकार का 'वॉर्म' (Worm) है जो अपने प्रसार के लिए नेटवर्क कमजोरियों (network vulnerabilities) का फायदा उठाता है। यह अक्सर कोड रिपॉजिटरी में ऐसे मैलवेयर डालता है जो पहली नजर में सामान्य दिखते हैं। जब कोई डेवलपर उस कोड को अपने प्रोजेक्ट में शामिल करता है, तो मैलवेयर सक्रिय हो जाता है और मेजबान सिस्टम (host system) के नेटवर्क एक्सेस का उपयोग करके अन्य मशीनों तक पहुंच बनाता है। इसकी 'सेल्फ-प्रोपैगेटिंग' प्रकृति इसे पारंपरिक एंटीवायरस समाधानों के लिए पकड़ना मुश्किल बना देती है, क्योंकि यह लगातार अपना हस्ताक्षर (signature) बदल सकता है।

भारत और यूजर्स पर असर (Impact on India)

हालांकि ईरान प्राथमिक लक्ष्य रहा है, भारत में आईटी क्षेत्र और सॉफ्टवेयर डेवलपमेंट इंडस्ट्री को अत्यधिक सतर्क रहने की आवश्यकता है। भारतीय कंपनियां बड़े पैमाने पर ओपन-सोर्स टूल्स और लाइब्रेरीज पर निर्भर करती हैं। यदि कोई दूषित लाइब्रेरी भारतीय सर्वर या डेवलपर वर्कस्टेशन में प्रवेश करती है, तो इसका परिणाम गंभीर हो सकता है। टेक कंपनियों को अपनी डिपेंडेंसी मैनेजमेंट प्रक्रियाओं (dependency management processes) की समीक्षा करनी चाहिए और केवल सत्यापित और विश्वसनीय स्रोतों से ही सॉफ्टवेयर कंपोनेंट्स का उपयोग सुनिश्चित करना चाहिए। यह घटना वैश्विक सप्लाई चेन सुरक्षा के महत्व को रेखांकित करती है।

🔄 क्या बदला है?

पहले क्या था और अब क्या अपडेट हुआ — तुलना एक नज़र में।

समझिए पूरा मामला

यह मैलवेयर खुद-ब-खुद फैलने की क्षमता रखता है और ओपन-सोर्स प्रोजेक्ट्स में दुर्भावनापूर्ण कोड इंजेक्ट करके अन्य सिस्टम्स को संक्रमित करता है।

हालांकि मुख्य लक्ष्य ईरान है, लेकिन चूंकि ओपन-सोर्स कोड वैश्विक स्तर पर उपयोग होता है, इसलिए किसी भी संगठन को सतर्क रहना चाहिए।

डेवलपर्स को अपने कोड रिपॉजिटरी और डिपेंडेंसी (dependencies) की गहन जांच करनी चाहिए और केवल विश्वसनीय स्रोतों से ही कोड का उपयोग करना चाहिए।