पासवर्ड मैनेजर की सुरक्षा पर बड़ा सवाल, क्या वे सच में 'अंधे' हैं?

पासवर्ड मैनेजर (Password Managers) अक्सर दावा करते हैं कि वे यूज़र्स के एन्क्रिप्टेड डेटा (Encrypted Data) को नहीं देख सकते, जिसे 'ज़ीरो-नॉलेज आर्किटेक्चर' (Zero-Knowledge Architecture) कहा जाता है। हालिया रिसर्च ने इस दावे की प्रामाणिकता पर सवाल खड़े किए हैं, जिससे लाखों यूज़र्स की सुरक्षा चिंता में आ गई है।

पासवर्ड मैनेजरों की सुरक्षा पर संदेह

शॉर्टकट में पूरी खबर

कही अनकही बातें

अगर मैनेजर का दावा है कि वे कुछ नहीं देख सकते, तो उन्हें अपने कोड को पूरी तरह से पारदर्शी (Transparent) रखना होगा, जो हमेशा संभव नहीं होता है।

समाचार विस्तार में पूरी खबर

Intro: इंटरनेट के इस दौर में, पासवर्ड मैनेजर (Password Managers) हमारी डिजिटल लाइफलाइन बन गए हैं, जो हमें जटिल और मजबूत पासवर्ड याद रखने की परेशानी से बचाते हैं। ये सेवाएं आमतौर पर 'ज़ीरो-नॉलेज आर्किटेक्चर' पर काम करने का वादा करती हैं, जिसका मतलब है कि वे आपके एन्क्रिप्टेड वॉल्ट (Encrypted Vault) में झाँक नहीं सकते। हाल ही में सामने आई एक रिसर्च ने इस मूलभूत भरोसे पर गंभीर सवाल खड़े कर दिए हैं। यदि ये मैनेजर अपने दावों पर खरे नहीं उतरते हैं, तो यह लाखों भारतीयों के लिए बड़ी चिंता का विषय हो सकता है जो अपनी ऑनलाइन सुरक्षा के लिए इन पर निर्भर हैं।

मुख्य जानकारी (Key Details)

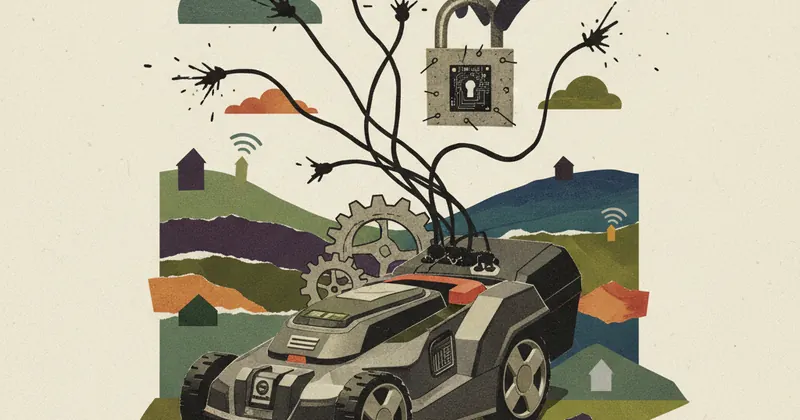

सुरक्षा शोधकर्ताओं (Security Researchers) द्वारा किए गए विश्लेषण से पता चला है कि कुछ लोकप्रिय पासवर्ड मैनेजरों का आर्किटेक्चर पूरी तरह से 'ज़ीरो-नॉलेज' नहीं है जैसा वे विज्ञापित करते हैं। यह समस्या तब उत्पन्न होती है जब संवेदनशील डेटा को क्लाउड पर भेजने से पहले, यूज़र के डिवाइस पर पूरी तरह से एन्क्रिप्ट नहीं किया जाता है। कुछ मामलों में, डेटा को सर्वर तक पहुंचने से पहले ही संभावित रूप से एक्सेस किया जा सकता है, भले ही अंतिम वॉल्ट एन्क्रिप्टेड हो। यह उल्लंघन उन सुरक्षा प्रोटोकॉल की कमजोरियों को उजागर करता है जिन पर यूज़र्स भरोसा करते हैं। यदि कोई मैनेजर गलती से भी यूज़र की मास्टर की (Master Key) के बिना भी कुछ डेटा को एक्सेस कर सकता है, तो यह एक गंभीर सुरक्षा खामी (Security Flaw) मानी जाती है। यह खुलासा विशेष रूप से महत्वपूर्ण है क्योंकि भारतीय यूज़र्स तेजी से डिजिटल बैंकिंग और ई-कॉमर्स में पासवर्ड मैनेजरों का उपयोग कर रहे हैं।

तकनीकी विवरण (Technical Insight)

तकनीकी रूप से, 'ज़ीरो-नॉलेज' का अर्थ है कि एन्क्रिप्शन कुंजी (Encryption Key) केवल यूज़र के पास होती है। लेकिन रिसर्च में यह पाया गया कि कुछ मैनेजरों में, कुछ ऑपरेशंस के दौरान, डेटा को भेजने से पहले एन्क्रिप्शन की परतें कमजोर हो जाती हैं। उदाहरण के लिए, कुछ ऑथेंटिकेशन टोकन (Authentication Tokens) या मेटाडेटा (Metadata) को सर्वर को भेजने से पहले पर्याप्त रूप से सुरक्षित नहीं किया जाता है। यह आर्किटेक्चरल निर्णय, अक्सर बेहतर 'यूज़र एक्सपीरियंस' (User Experience) के लिए लिया जाता है, लेकिन यह सुरक्षा से समझौता करता है। यूज़र्स को यह समझना चाहिए कि 'एन्क्रिप्शन' और 'एंड-टू-एंड एन्क्रिप्शन' में बड़ा अंतर होता है, और पासवर्ड मैनेजरों को दोनों के बीच स्पष्टता रखनी चाहिए।

भारत और यूजर्स पर असर (Impact on India)

भारत में लाखों लोग अपने बैंकिंग क्रेडेंशियल्स, सरकारी पोर्टल्स के लॉगिन और व्यक्तिगत डेटा को इन मैनेजरों में सुरक्षित रखते हैं। यदि इन सेवाओं में सुरक्षा की कमी पाई जाती है, तो यह एक बड़ा साइबर सुरक्षा जोखिम पैदा कर सकता है। भारतीय साइबर सुरक्षा एजेंसियों को इन रिपोर्टों पर ध्यान देना चाहिए और यह सुनिश्चित करना चाहिए कि देश में काम करने वाले पासवर्ड मैनेजर सख्त सुरक्षा मानकों (Security Standards) का पालन करें। यूज़र्स को भी सतर्क रहना चाहिए और केवल प्रतिष्ठित ब्रांडों का ही उपयोग करना चाहिए जो नियमित रूप से थर्ड-पार्टी ऑडिट (Third-Party Audits) करवाते हैं।

🔄 क्या बदला है?

पहले क्या था और अब क्या अपडेट हुआ — तुलना एक नज़र में।

समझिए पूरा मामला

ज़ीरो-नॉलेज आर्किटेक्चर एक सुरक्षा मॉडल है जिसमें सेवा प्रदाता (Service Provider) के पास यूज़र के डेटा को डिक्रिप्ट करने की कुंजी (Key) नहीं होती है; एन्क्रिप्शन और डिक्रिप्शन केवल यूज़र के डिवाइस पर होता है।

यह रिसर्च केवल कुछ विशिष्ट मैनेजरों के कार्यान्वयन (Implementation) पर सवाल उठाती है। हालांकि, यह सभी यूज़र्स के लिए अपने पासवर्ड मैनेजर की सेटिंग्स और सुरक्षा प्रथाओं की समीक्षा करने का एक अच्छा मौका है।

अपने पासवर्ड मैनेजर के लेटेस्ट वर्जन का उपयोग करें, टू-फैक्टर ऑथेंटिकेशन (2FA) सक्षम करें, और प्रदान की गई सुरक्षा रिपोर्टों का ध्यानपूर्वक अध्ययन करें।