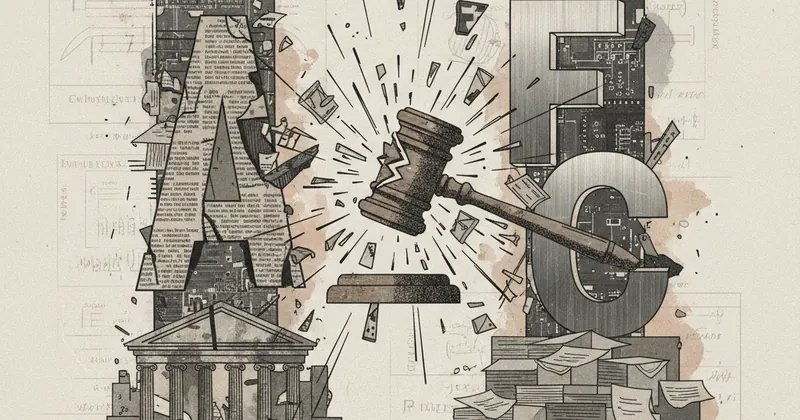

dYdX क्रिप्टो एक्सचेंज को निशाना बनाने वाले मैलवेयर पैकेज

dYdX क्रिप्टोकरेंसी एक्सचेंज के यूज़र्स को निशाना बनाते हुए, हैकर्स ने मैलिशियस सॉफ्टवेयर पैकेज (Malicious Software Packages) के ज़रिए यूज़र्स के वॉलेट्स से फंड्स चुराए हैं। यह साइबर हमला सॉफ्टवेयर सप्लाई चेन पर निर्भरता को उजागर करता है।

क्रिप्टो एक्सचेंज पर मैलवेयर अटैक का खतरा

शॉर्टकट में पूरी खबर

कही अनकही बातें

डेवलपर्स को अपने डिपेंडेंसी (Dependencies) को लेकर हमेशा बहुत सतर्क रहने की आवश्यकता है, क्योंकि सप्लाई चेन हमले अब आम हो गए हैं।

समाचार विस्तार में पूरी खबर

Intro: हाल ही में, भारत और वैश्विक स्तर पर क्रिप्टो यूज़र्स के लिए एक बड़ा खतरा सामने आया है। dYdX क्रिप्टोकरेंसी एक्सचेंज के आसपास काम करने वाले डेवलपर्स और यूज़र्स को निशाना बनाते हुए कुछ मैलिशियस सॉफ्टवेयर पैकेज (Malicious Software Packages) डिटेक्ट किए गए हैं। इन पैकेजेस में छिपे हुए मैलवेयर ने यूज़र्स के डिजिटल वॉलेट्स को खाली करने की क्षमता रखी थी। यह घटना सॉफ्टवेयर सप्लाई चेन सुरक्षा (Software Supply Chain Security) की गंभीर कमजोरियों को दर्शाती है, जहां भरोसेमंद दिखने वाले कोड में खतरनाक तत्व छिपाए जा सकते हैं।

मुख्य जानकारी (Key Details)

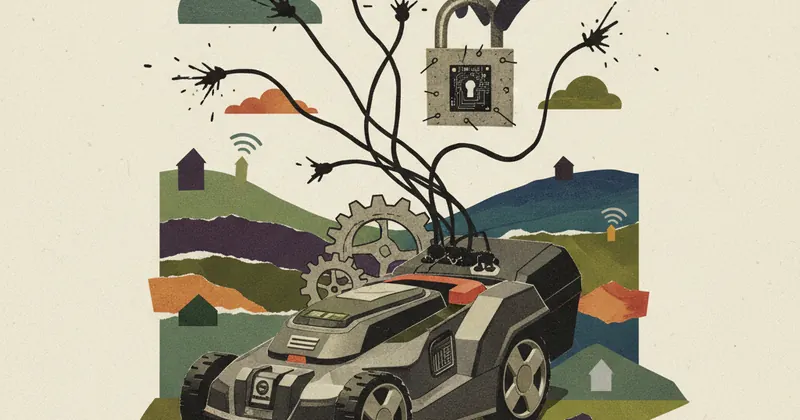

सुरक्षा शोधकर्ताओं ने पाया कि कुछ थर्ड-पार्टी पैकेजेस, जिन्हें अक्सर डेवलपमेंट प्रोसेस के दौरान इस्तेमाल किया जाता है, में दुर्भावनापूर्ण कोड इंजेक्ट किया गया था। ये पैकेज सीधे dYdX एक्सचेंज के इकोसिस्टम से जुड़े डेवलपर्स को लक्षित कर रहे थे। जब कोई डेवलपर इन पैकेजेस को अपने सिस्टम में इंटीग्रेट (Integrate) करता था, तो मैलवेयर एक्टिवेट हो जाता था। यह मैलवेयर यूज़र के सिस्टम में मौजूद क्रिप्टो वॉलेट्स की जानकारी या प्राइवेट कीज़ (Private Keys) को चुराने के लिए डिज़ाइन किया गया था। एक बार जानकारी मिलने के बाद, हमलावर यूज़र के वॉलेट से फंड्स को तुरंत किसी अन्य एड्रेस पर ट्रांसफर कर देते थे। यह एक क्लासिक सप्लाई चेन अटैक है, जहाँ अटैकर्स सीधे लक्ष्य पर हमला करने के बजाय, उसके सप्लाई चेन में कमजोर लिंक ढूंढते हैं।

तकनीकी विवरण (Technical Insight)

हमले में इस्तेमाल किए गए मैलिशियस कोड में आमतौर पर 'कोड इंजेक्शन' (Code Injection) तकनीक का उपयोग किया गया था। ये पैकेज लेजिटिमेट (Legitimate) दिखने वाले लाइब्रेरीज़ या डिपेंडेंसीज़ के रूप में प्रस्तुत किए गए थे। एक बार इंस्टॉल होने के बाद, वे बैकग्राउंड में काम करते थे और क्रिप्टो वॉलेट्स से संबंधित संवेदनशील डेटा, जैसे कि API कीज़ या सीक्रेट टोकन, को एक्सफ़िल्ट्रेट (Exfiltrate) करने की कोशिश करते थे। कई बार, ये मैलवेयर केवल जानकारी चुराते थे, लेकिन कुछ मामलों में, वे सीधे ट्रांजैक्शन (Transaction) को ऑथराइज़ (Authorize) करने की कोशिश भी कर सकते थे, जिससे फंड्स सीधे गायब हो जाते थे।

भारत और यूजर्स पर असर (Impact on India)

भारत में क्रिप्टो इन्वेस्टमेंट तेज़ी से बढ़ रहा है, और कई भारतीय डेवलपर्स वैश्विक क्रिप्टो प्रोजेक्ट्स पर काम कर रहे हैं। ऐसे में, dYdX जैसे प्लेटफॉर्म्स को निशाना बनाने वाले हमले भारतीय यूज़र्स के लिए भी एक चेतावनी हैं। जिन यूज़र्स ने dYdX या संबंधित टूल्स का उपयोग किया है, उन्हें अपने सिस्टम की गहन जाँच करनी चाहिए। यह घटना सभी भारतीय डेवलपर्स को सिखाती है कि वे किसी भी थर्ड-पार्टी लाइब्रेरी या पैकेज को इंटीग्रेट करने से पहले उसकी सोर्स कोड (Source Code) की सावधानीपूर्वक समीक्षा करें।

🔄 क्या बदला है?

पहले क्या था और अब क्या अपडेट हुआ — तुलना एक नज़र में।

समझिए पूरा मामला

dYdX एक प्रमुख डिसेंट्रलाइज़्ड एक्सचेंज (Decentralized Exchange - DEX) प्लेटफॉर्म है जो क्रिप्टोकरेंसी डेरिवेटिव्स (Derivatives) के लिए उपयोग होता है।

ये पैकेज, जिन्हें अक्सर ओपन-सोर्स रिपॉजिटरी (Open-Source Repositories) से डाउनलोड किया जाता है, असली कोड के साथ गुप्त रूप से हानिकारक कोड छिपाते हैं जो सिस्टम तक पहुँचने पर काम करता है।

यदि आपने हाल ही में संदिग्ध पैकेज डाउनलोड किए हैं या अपने dYdX वॉलेट के सीक्रेट्स साझा किए हैं, तो आपको तुरंत अपनी सुरक्षा जाँच करनी चाहिए।